22 Gen Natalie Silvanovich: un angelo custode hacker?

Oggi parleremo di come l’hacker non sia solamente “una brutta persona” come viene normalmente additato, ma possa anche identificarsi in una giovane ragazza che ha fatto della tecnologia la propria vita. La terminologia corretta (vedi wikipedia) infatti definisce hacker

“…una persona che utilizza le proprie competenze informatiche per esplorare i dettagli dei sistemi programmabili e sperimenta come estenderne l’utilizzo.”

ma nell’accezione comune ha preso piede di identificare con il termine i malintenzionati (i Cybercriminali), che sì sono anche loro hacker, ma è come per le armi da fuoco: le pistole le possono usare i cattivi, ma anche la Polizia, entrambe sono “persone armate”.

Con questo approfondimento voglio quindi riconoscere il merito a questi tecnici, dando visibilità anche a queste persone, perlopiù sconosciute, che si battono quotidianamente per la nostra sicurezza. Ne è un esempio

Natalie Silvanovich

Per chi non la conosce può cercare su Google… difatti lavora per loro.

È una ragazza che si impegna ogni giorno a fare ricerca per trovare gli errori delle applicazioni, in particolare, collaborando a Google Zero Project, lavora su tutte quelle APP che utilizzano il protocollo RTC (audio video) e si è in particolare concentrata sulle applicazioni di chat più diffuse per identificarne gli errori.

SOS per APP di Messaggistica

È grazie a lei che si sono scoperte delle carenze del protocollo utilizzato per effettuare telefonate e videochiamate tramite la App più comuni, ed è grzie a lei se da dicembre queste sono state corrette. Un elenco e le date di correzione le trovate qui, ma sappiate che tutti i più diffusi programmi di chat potevano “percepire” i suoni ambientali ben prima che iniziasse la chiamate, dando origine non solo a disdicevoli occasioni di “imbarazzo” (quando si “sparla” prima o dopo una chiamata) ma anche alla possibilità per i malintenzionati di ascoltare quanto veniva detto in privato, basandosi sulla certezza che non ci fosse nessuno in ascolto.

Sono stati colpiti Google Duo, Facebook Messenger, Signal e tutte hanno corretto l’errore. Sembrano essersi salvate Viber e Telegram.

Come funziona

Per le app di messaggistica normalmente si utilizza un protocollo WebRTC, che permette di aggiungere le funzionalità di comunicazione, si basa su uno standard “opensource” e su HTML5 e quindi è disponibile praticamente per tutti come tecnologia aperta per lo sviluppo di applicazioni.

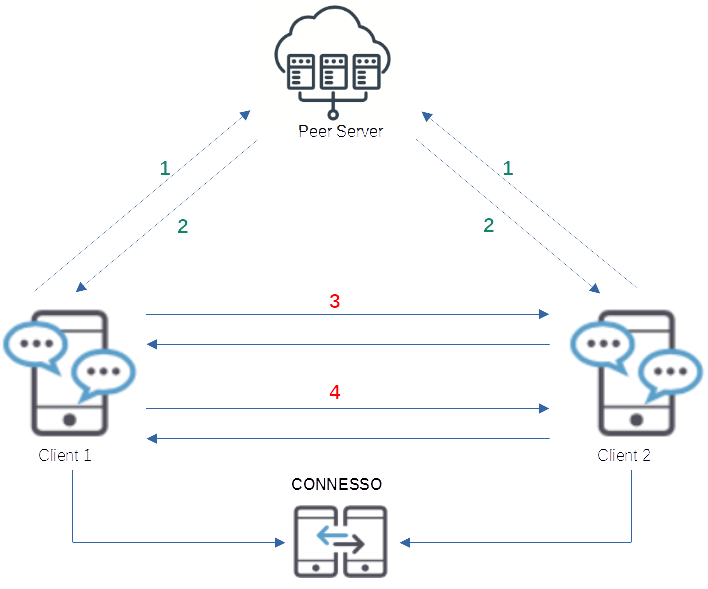

Il sistema si basa su uno scambio di informazioni di riconoscimento che passano attraverso un server e che ci mettono qualche tempo a coordinare il token di aggancio della sessione. Durante questo tempo il canale rimane aperto e permette la ricezione delle informazioni senza che sia ancora stata stipulata la verifica delle parti. Vedete in grafico (semplificato) come funziona:

- Il client 1 e il client 2 non si conoscono, ma entrambi hanno una APP che si connette ad un peer server.

- Scambiando i dati con il peer server questo assegna un identificativo di canale a ciascuno dei due client e li mette in contatto.

- Nella fase 3 c’è un primo scambio tra i due per fare uno scambio (offerta/accettazione) dei rispettivi codici e

- viene creato un canale criptato che porta alla vera connessione

Nelle fasi 3 e 4 pertanto i due dispositivi stanno GIÀ COMUNICANDO, se poi aggiungiamo che in mezzo a gestire il traffico c’è un server (signal server) abbiamo creato una catena di possibilità di intercettazione. Ovviamente il sistema non è perfetto, ma perfezionabile (e così hanno fatto) ma quando si tratta di applicazioni con milioni, anzi centinaia di milioni di installazioni, abbiamo potenzialmente innescato una bomba ad orologeria.

Fortunatamente il Team “Zero Project” è un team di sicurezza creato proprio per scoprire queste vulnerabilità e mettere una patch (noi italiani diremmo “metterci una pezza”) nel minor tempo possibile per salvaguardare la sicurezza dei sistemi.

Queste persone lavorano per noi, perché sanno che

la Sicurezza non può essere per molti, deve essere per tutti!